Szpiegowskie skanery

14 lipca 2014, 09:58Jeden z chińskich producentów skanerów ręcznych został przyłapany na instalowaniu malware'u w swoich urządzeniach. Firma TrapX donosi, że skanery zostały dostarczone do 8 przedsiębiorstw, w tym wielkiej firmy działającej na rynku robotyki.

Atak przestępców zwiększył niedobory układów NAND na rynku

19 października 2017, 09:39Toshiba padła ofiarą ataku typu ransomware, w wyniku którego zamknęła część swoich linii produkujących pamięci NAND. To spowodowało zmniejszenie dostaw tego typu układów na rynek. Jak informują media, wstrzymanie produkcji trwało 3-6 tygodni, w czasie których eksperci likwidowali szkodliwe oprogramowanie na firmowych komputerach

Koalicja dezynsekcyjna

13 lutego 2009, 10:38Największe światowe firmy zawiązały koalicję, której celem jest zwalczenie infekcji robakiem Downadup (znany też jako Conficker), który każdego dnia zaraża 2,2 miliona nowych maszyn.

Szkodliwy kod ukrywa się w karcie graficznej

13 maja 2015, 08:04Eksperci ds. bezpieczeństwa opracowali szkodliwy kod atakujący Linuksa i Windows, który ukrywa się w... karcie graficznej. Jest zatem niewykrywalny dla współczesnych skanerów antywirusowych. Wersja kodu dla Macintosha jest właśnie przygotowywana.

Po sześciu latach wirus powrócił do HP

2 czerwca 2006, 22:50Firma BitDefender poinformowała o powrocie wirusa, który po raz pierwszy pojawił się przed sześciu laty na witrynie firmy Hewlett-Packard. Tym razem szkodliwy kod znaleziono w sterowniku jednego z urządzeń sprzedawanych przez HP.

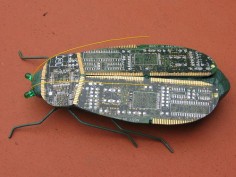

Poważny atak typu APT skierowany przeciwko Androidowi

19 stycznia 2018, 10:30Lookout, firma specjalizująca się w bezpieczeństwie urządzeń mobilnych, i Electronic Frontier Foundation informują o odkryciu kampanii hakerskiej, w ramach której urządzenia z Androidem są zamieniane w narzędzia szpiegowskie. Atak został przez nich nazwany Ciemnym Karakalem (Dark Caracal).

Atak na bankomaty

4 czerwca 2009, 14:32W krajach Europy Wschodniej zaatakowano 20 bankomatów z systemem Windows XP. Firma TrustWave uważa, że to tylko test i wkrótce można spodziewać się dużej fali ataków w USA i na zachodzie Europy.

Ukradli setki milionów dolarów

24 listopada 2015, 10:48W ciągu ostatnich trzech lat rosyjskojęzyczni cyberprzestepcy okradli obywateli i firmy z USA oraz państw Europy Zachodniej na kwotę 790 milionów dolarów. Władze w USA i Europie Zachodniej aresztowały od 2012 roku 160 posługujących się językiem rosyjskim cyberprzestępców.

Będą tanie Core 2 Duo

19 lipca 2006, 11:59Na początku przyszłego roku Intel prawdopodobnie rozpocznie sprzedaż taniego procesora z rodziny Core 2 Duo (Conroe). Układ ma być wyposażony w dwa rdzenie i zostanie zbudowany z wykorzystaniem nowej mikroarchitektury, nie będzie jednak tak wydajny jak "starsi bracia", a jego użytkownik nie skorzysta z technologii wirtualizacji.

Miliony internautów pobrały fałszywe adblockery

24 kwietnia 2018, 10:49Cyberprzestępcom udało się przekonać ponad 20 milionów Chińczyków do zainstalowania fałszywych złośliwych programów udających adblockery. Tak duża liczba ofiar jest w znacznej mierze spowodowana faktem, że użytkownicy pobierali szkodliwe oprogramowanie z wiarygodnego źródła, sklepu Google'a